الگوریتم SHA-256 یکی از برجستهترین و پرکاربردترین توابع هش رمزنگاری در دنیای امنیت و اطلاعات است که به دلیل قدرت بالا در تولید مقادیر هش یکتا و غیرقابلبرگشت شناخته میشود. در بیتازر این مفهوم را بیشتر بررسی خواهیم کرد. این الگوریتم که بخشی از خانواده Secure Hash Algorithm است، با ارائه خروجیهای ۲۵۶ بیتی، سطح بینظیری از امنیت را برای دادهها فراهم میکند.

این الگوریتم یکی از مواردی است که میتواند در الگوریتم اجماع در نظر گرفته شود. پیرو این موضوع، بد نیست در مورد این که الگوریتم اجماع چیست؟ و چطور کار میکند هم بدانید.

طراحی پیچیده و استانداردسازی آن توسط NIST، اعتماد گستردهای در حوزههای مختلف فناوری ایجاد کرده است. ویژگیهای خاص این الگوریتم در بازار خرید ارز دیجیتال، مانند مقاومت در برابر تصادم و حساسیت بالا به تغییرات کوچک در ورودی، آن را به انتخابی ایدهآل برای کاربردهای حیاتی مانند بلاکچین، امضای دیجیتال، و تأیید هویت دادهها تبدیل کرده است.در ادامه این موضوع را بررسی میکنیم که الگوریتم SHA 256 چیست؟

معرفی الگوریتم SHA 256

الگوریتم SHA 256 چیست؟ در پاسخ به این سوال میتوان گفت الگوریتم SHA-256 یکی از اعضای خانواده توابع هش رمزنگاری شده (SHA) است که توسط موسسه ملی استانداردها و فناوری (NIST) و آژانس امنیت ملی (NSA) توسعه یافته است.

SHA-256 یک مقدار هش ثابت و منحصربهفرد برای ورودیهای مختلف تولید میکند که بهعنوان یک اثر انگشت دیجیتال شناخته میشود و تغییرات کوچک در ورودی باعث تغییر کامل خروجی میشود. برای پیشروی در یادگیری این مفاهیم، لازم است بدانید بلاک چین چیست و چطور کار میکند.

نحوه کار الگوریتم SHA 256

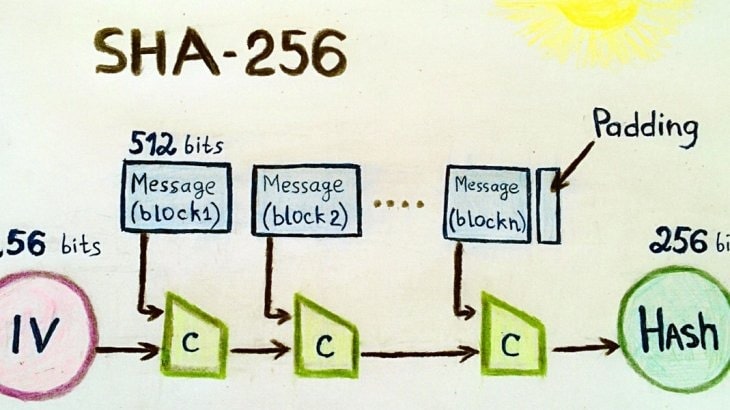

نحوه کار الگوریتم SHA 256 شامل شکستن ورودی به بلوکهای ۵۱۲ بیتی و پردازش آنها از طریق مجموعهای از عملیات منطقی و ریاضی پیچیده است. این عملیات شامل افزودن، چرخش، و XOR (انحصاری) است که در ۶۴ مرحله انجام میشوند. هر مرحله از یک مجموعه مقادیر اولیه به نام constants و hash values استفاده میکند و در پایان یک مقدار هش یکتا و ثابت طولی تولید میشود که بهعنوان خروجی بازمیگردد.

بررسی ویژگیهای الگوریتم SHA 256

الگوریتم SHA-256 بهعنوان یکی از قویترین و پراستفادهترین توابع هش رمزنگاری، ویژگیهایی دارد که آن را به ابزاری اساسی در امنیت دادهها و فناوری بلاکچین تبدیل کرده است. این ویژگیها، ترکیبی از امنیت، کارایی و استانداردسازی را ارائه میدهند که در بسیاری از کاربردهای حساس مورد استفاده قرار میگیرد.

ویژگیهای الگوریتم SHA 256 نیز بدین صورت است:

- خروجی ۲۵۶ بیتی ثابت

- مقاومت بالا در برابر تصادم

- حساسیت شدید به تغییرات ورودی

- سرعت مناسب در پردازش دادهها

- ساختار پیچیده و غیرقابلبرگشت

- استانداردسازی توسط NIST

- قابلیت استفاده در بلاکچین و رمزنگاری

- امنیت اثباتشده در برابر حملات

مزایا و معایب الگوریتم SHA-256

الگوریتم SHA-256 مزایایی مانند امنیت بسیار بالا و مقاومت در برابر حملات تصادم دارد، زیرا ساختار پیچیده آن و طول خروجی ۲۵۶ بیتی احتمال یافتن دو ورودی با خروجی یکسان را بهشدت کاهش میدهد. همچنین، این ویژگیها آن را برای کاربردهایی مانند بلاکچین و رمزنگاری ایدهآل میکند.

با این رویه، کندی پردازش و مصرف بالای منابع (پردازنده و حافظه) از معایب آن است که میتواند در سیستمهایی با منابع محدود یا نیاز به سرعت بالا مشکلساز شود. این تعادل بین امنیت و کارایی باعث وجود مزایا و معایب در استفاده از این الگوریتم میشود. مزایا و معایب الگوریتم SHA-256 موارد زیر هستند:

مزایا:

- امنیت بسیار بالا

- مقاوم در برابر حملات تصادم

- مناسب برای استفاده در بلاکچین و رمزنگاری

معایب:

- کندی پردازش نسبت به الگوریتمهای سادهتر

- مصرف منابع بیشتر (پردازنده و حافظه)

کاربردهای الگوریتم SHA 256

الگوریتم SHA-256 به دلیل امنیت بالا، پایداری و استانداردسازی، در حوزههای مختلفی از فناوری و امنیت اطلاعات کاربرد دارد. این الگوریتم بهعنوان یکی از اصلیترین ابزارها در تولید هشهای یکتا و غیرقابلبرگشت، در تضمین یکپارچگی و صحت دادهها نقش مهمی ایفا میکند و در بسیاری از فناوریهای مدرن جایگاه ویژهای دارد. کاربردهای الگوریتم SHA 256 موارد زیر هستند:

- بلاکچین و ارزهای دیجیتال: برای تأیید تراکنشها و تولید بلاکهای جدید

- امضای دیجیتال: برای تولید اثر انگشت دیجیتال از اسناد و پیامها

- ذخیرهسازی امن رمز عبور: برای هشکردن رمزهای عبور و محافظت از آنها در برابر دسترسی غیرمجاز

- گواهینامههای دیجیتال: برای تضمین صحت و اعتبار گواهینامهها

- سیستمهای احراز هویت: برای تأیید اطلاعات کاربری و جلوگیری از تقلب

- سیستمهای پشتیبان دادهها: برای اطمینان از عدم تغییر فایلها در فرآیند انتقال یا ذخیرهسازی

- رمزنگاری و امنیت شبکه: برای تولید کلیدها و یکپارچگی ارتباطات امن

- بررسی صحت فایلها: برای اطمینان از سالمبودن دادهها در هنگام انتقال یا دانلود

- موارد مذکور از مهمترین کاربردهای این ساختار الگوریتمی است.

تاثیر الگوریتم SHA-256 در ارزهای دیجیتال

تاثیر الگوریتم SHA-256 در ارزهای دیجیتال بهویژه بیتکوین، بسیار است. این الگوریتم بهعنوان بخشی از فرآیند ماینینگ و تولید بلاکها، مسئول ایجاد هشهای یکتا برای تراکنشها و بلاکها است. هش تولیدشده توسط SHA-256 تضمین میکند که اطلاعات بلاک تغییرناپذیر و امن باقی بمانند و هرگونه تغییر کوچک در دادهها به تغییر کامل هش منجر شود که صحت و یکپارچگی زنجیره را تضمین میکند.

علاوه بر این، SHA-256 به دلیل نیاز به قدرت پردازشی بالا، به ایجاد سطحی از رقابت در فرآیند ماینینگ کمک میکند که امنیت شبکه را افزایش میدهد و حملات نظیر «حمله ۵۱ درصدی» را دشوارتر میسازد. این ویژگیها آن را به یکی از ستونهای اصلی فناوری بلاکچین و ارزهای دیجیتال تبدیل کرده است.